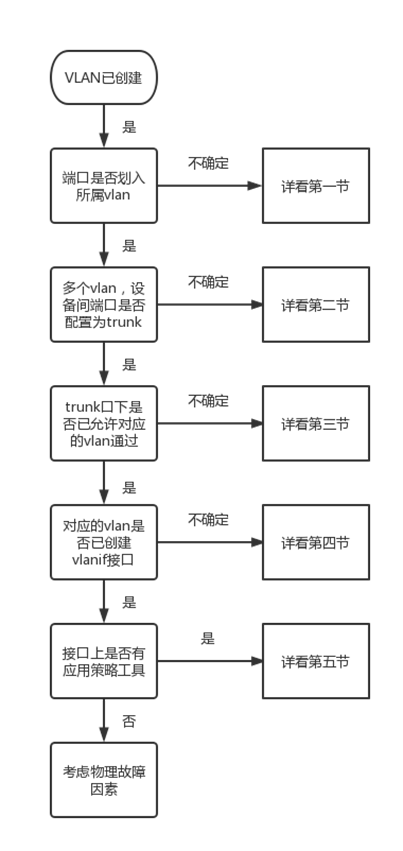

VLAN故障排查流程图

图 1-1 VLAN故障排查流程图

1、端口未划分VLAN

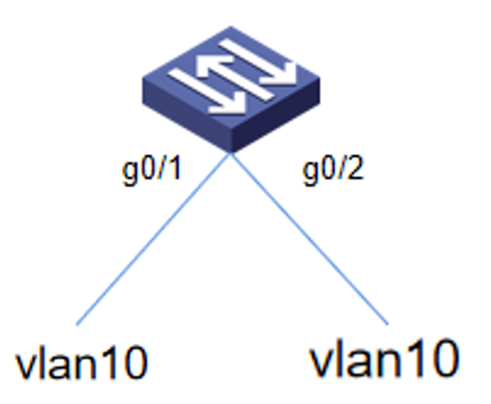

如图2-1显示,用户希望交换机g0/1、g0/2接口划分属于vlan10,但是反馈两个端口下的PC并不能互访的故障。

图 2-1

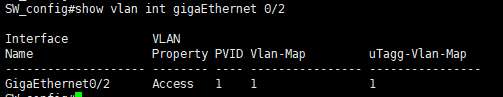

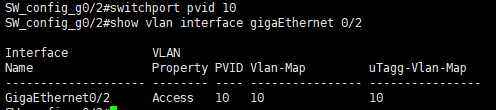

但是端口默认都属于vlan 1,也就是g0/2端口是属于vlan1,如图2-2显示。

图 2-2 端口默认属于vlan1

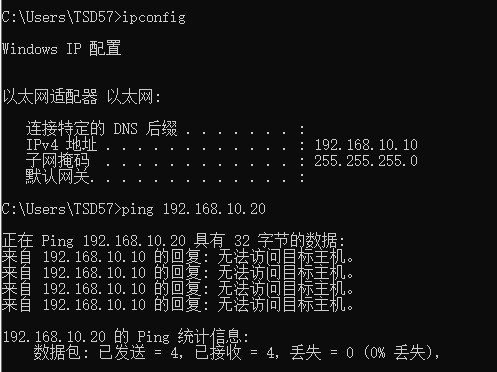

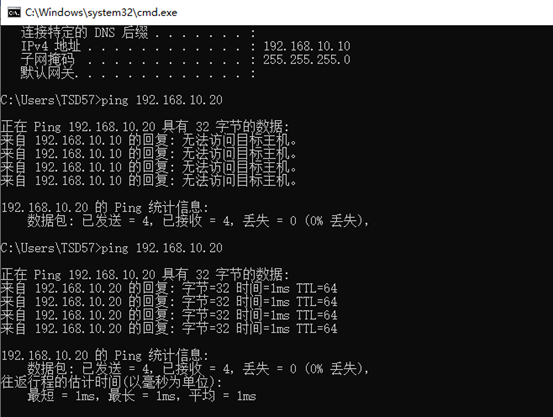

VLAN具备隔离广播域的作用,会导致原本希望属于同一广播域内的PC无法互通。如图2-3显示。

图 2-3 无法ping通g0/2另一PC

将g0/2接口也划入vlan10中,如图2-4显示,g0/2接口已经属于vlan10。

图 2-4 将g0/2接口划分入vlan10

验证:g0/1与g0/2划入相同的vlan后,可以ping通,故障已解决。

2、设备间端口错配成access口

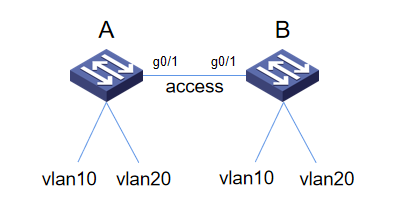

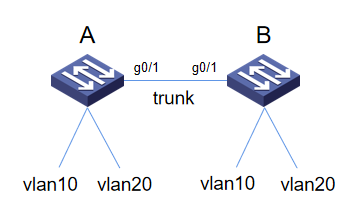

如图3-1所示,客户反馈交换机A或B无法访问另一设备下相同vlan的终端。

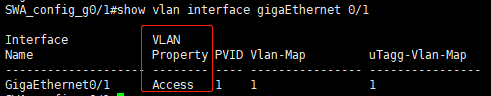

检查发现,设备间端口被设置成了access,如图3-2,由于access口接收和发送的报文通常只能为不带VLAN TAG的报文,通常被应用在连接终端的端口上,在收到带VLAN TAG的报文,可以视为网络结构异常。

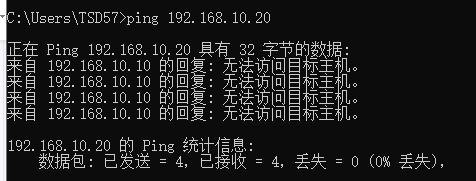

如图3-3所示,不同设备相同vlan下PC无法ping通

图 3-3相同vlan PC无法互通

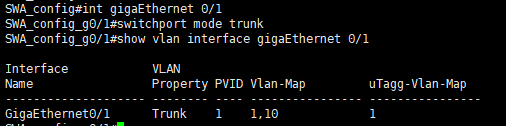

而trunk口允许多个vlan通过,接收到带VLAN TAG报文如检查在允许通过范围内,则可以被发送,所以通常被应用在设备间的端口上。将两台交换机的g0/1接口更改为trunk,如图3-4所示。

验证:更改后进行测试,如图3-5所示,故障已解决。

3、trunk口未允许用户vlan通过

如图4-1所示,客户反映交换机A下的vlan10终端无法ping通交换机B下的vlan10终端,而vlan20的终端则可以进行互访。

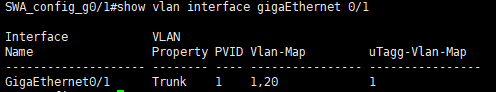

检查交换机g0/1口属性如图4-2所示,端口已经配置为trunk,但是从vlan-map里能查看到里面未包含vlan10,所以导致vlan10用户数据被拒绝从端口发送。

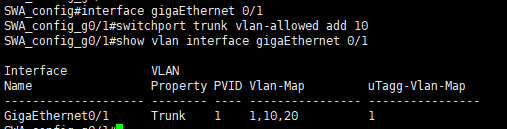

将两端设备g0/1 trunk口添加允许vlan10通过,如图4-3所示,vlan-map也显示出vlan10

图 4-3 修改后端口允许vlan10通过

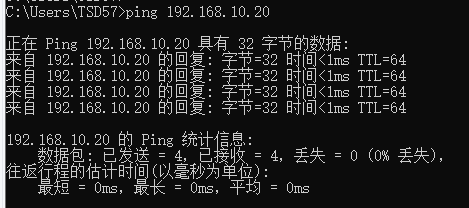

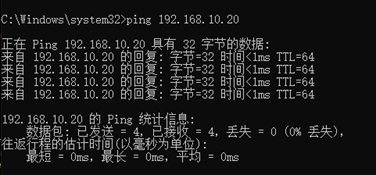

验证:更改后进行测试,如图4-4所示,故障已解决。

4、3层互访vlanif接口未创建

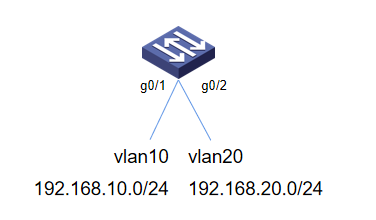

如图5-1所示,客户需求vlan10要与vlan20进行互访,反映交换机下的vlan10终端无法ping通同一交换机下的vlan20终端。

图 5-1

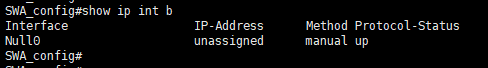

检查交换机三层接口信息,如图5-2所示,发现vlan10与vlan20均无创建vlanif接口。不同vlan均属于不同广播域上,二层隔离,如需要对不同vlan用户进行互访,需要在vlan上创建一个三层接口,使能三层通信。

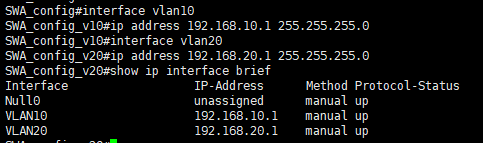

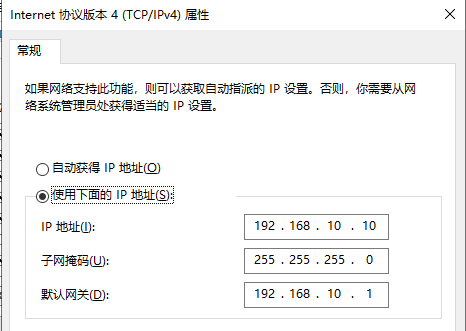

如图5-3、图5-4所示,在创建完vlanif10与vlanif20的接口并配置一个IP地址后,PC网卡配置网关一栏也需填写上用户所属vlan的vlanif接口地址。

图 5-3 已创建vlanif接口并配置地址

图 5-4 PC网卡配置信息

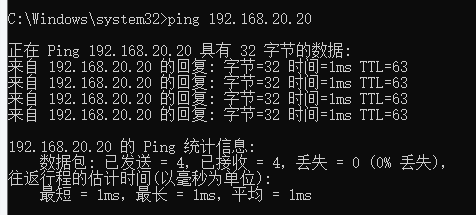

验证:完成配置后进行测试,如图5-5所示,故障已解决。

图 5-5 创建vlanif接口后不同vlan三层互访

策略工具未放行vlan数据流通过

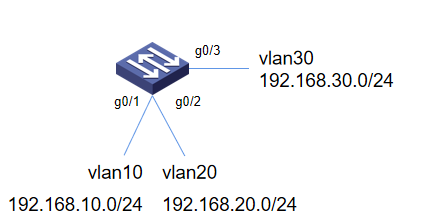

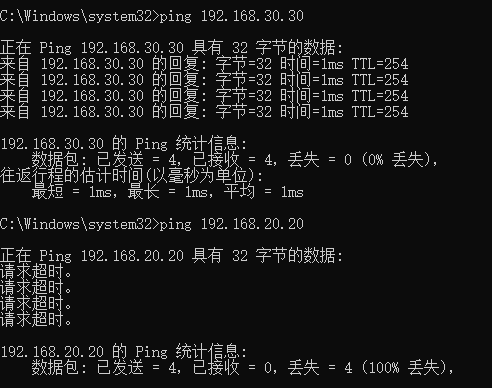

如图6-1、图6-2所示,客户反馈交换机下vlan10与vlan20无法互访,但vlan10与vlan30可以进行互访。

图 6-1

图 6-2 vlan10与vlan30可以互访,vlan20不能互访

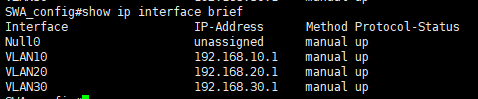

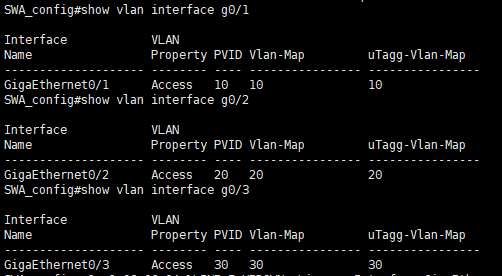

检查交换机发现vlan配置信息皆未发现有任何错误,如图6-3、图6-4所示

图 6-3 vlanif接口都已创建

图 6-4 每个接口已正确划分进各个vlan

进一步继续查看发现g0/1口应用一条高级ACL,此条ACL规则只允许了vlan10可以访问vlan10与vlan30,如图6-5、图6-6所示,由于ACL结尾隐含一条deny any ,所以未匹配上的数据流都会被拒绝。

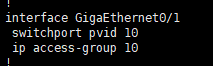

图 6-5 g0/1接口下应用一条名为10的ACL

图 6-6 ACL规则未允许vlan10到vlan20

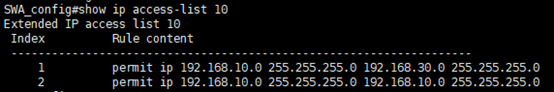

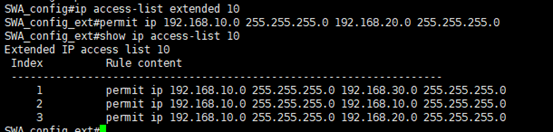

通过修改此条ACL,添加一条允许vlan10到vlan20的规则,如图6-7所示

图 6-7 添加允许vlan10到vlan20的规则

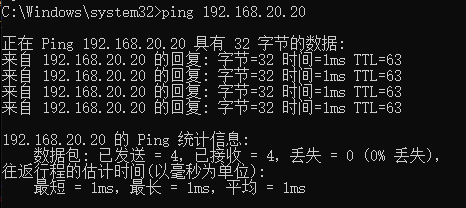

验证:修改ACL规则后,进行ping测试,如图6-8所示:

- 物理故障

经过以上步骤均未解决关于vlan的故障,应从设备、端口、链路、接头、终端等物理故障考虑,此类故障排查超出本文范畴之内,不再阐述。